-

Odwiedź nas

-

Zadzwoń

-

Napisz do nas

Cyberbezpieczeństwo IT.

Kontrola dostępu

- IAM/NAC

- PAM

- VOULT

Wdrożenie systemu kontroli dostępu w organizacji wymaga stworzenia spójnej polityki obowiązującej wszystkich pracowników bez względu na wykonywane przez nich zadania. W zależności od typu ochrony wymienić można następujące rozwiązania:

- kontrola dostępu do sieci firmowej: systemy identyfikacji i kontroli dostępu do sieci IAM/NAC (Identity Access Management/Network Access Control),

- kontrola dostępu zdalnego do systemów: systemy kontroli sesji uprzywilejowanych PAM (Privileged Access Management),

- kontrola dostępu do poświadczeń: systemy bezpiecznego zarządzania hasłami/poświadczeniami PASSWORD VAULT.

IAM/NAC

Na pierwszym miejscu jako oczywiste rozwiązanie do ochrony sieci wskazywany jest firewall. O ile w przypadku ochrony styku z Internetem firewalle są niezastąpione, to niestety wykorzystywanie ich do ochrony wewnętrznej sieci lokalnej jest pod wieloma względami bardzo nieefektywne. W głównej mierze wskazuje się problem z zarządzaniem politykami, których liczba oraz poziom złożoności z czasem stopniowo wzrasta, utrudniając w ten sposób codzienną pracę osób odpowiedzialnych za ich utrzymanie. Ponadto wdrożenie firewalli wymusza często zastosowania nieoptymalnej konfiguracji sieci.

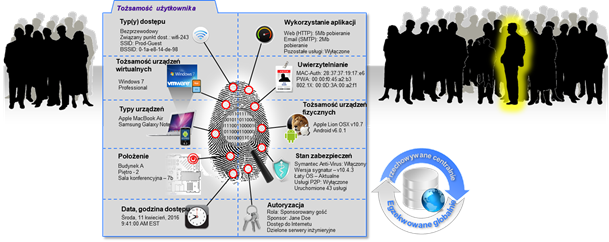

Dużo efektywniejszym i bardziej skalowanym rozwiązaniem jest kontrola dostępu do sieci egzekwowana już na poziome portu przełącznika czy Access Pointa Wi-Fi. Oferowane przez nas produkty Identity and Access Management/Network Access Control w połączeniu z rozwiązaniami wiodących producentów sieci LAN/WLAN umożliwiają oprócz identyfikacji użytkownika i jego urządzeń także egzekwowanie względem niego polityk bezpieczeństwa dla warstw L2, L3, L4 a nawet L7 (1 500 aplikacji, ponad 8 000 sygnatur) w zależności od lokalizacji, przynależności do danych grup, metody uwierzytelniania do sieci, czasu czy nawet na podstawie statusu jego zapory sieciowej, antywirusa oraz posiadanej wersji oprogramowania, która może zawierać potencjalne luki bezpieczeństwa.

Gromadzone przez system IAM/NAC dane, w połączeniu z dziesiątkami dostępnych gotowych modułów do integracji z rozwiązaniami takimi jak Microsoft Active Directory/RADIUS, Mobile Device Management, systemami IPS/IDS, SIEM czy TPS umożliwia wdrożenie kompleksowego, wysoce skalowalnego systemu do ochrony sieci wewnętrznej.

Taka sieć gotowa jest dla urządzeń prywatnych pracowników (w myśl coraz powszechniej panującego w organizacjach trendu Bring Your Own Device), służbowych urządzeń mobilnych, bezpiecznego sponsorowanego dostępu gościnnego do sieci, segmentacji sieci poprzez ograniczanie dostępu do jej krytycznych zasobów oraz realizację celów związanych ze spełnieniem wymagań bezpieczeństwa w ramach dobrych praktyk bezpieczeństwa, nowych regulacji, a także pod kątem realizacji działań audytowych oraz paszportyzacji sieci.

PAM

Zdecydowana większość ataków skierowanych przeciwko firmom i organizacjom polega na uzyskaniu dostępu do szeroko rozumianej infrastruktury IT. Jako infrastrukturę można uznać zarówno serwery lokalne/w chmurze, urządzenia sieciowe, jak i urządzenia dedykowane.

Dostęp do tak zdefiniowanej infrastruktury IT jest niezbędny dla administratorów systemów oraz firm zewnętrznych świadczących usługi utrzymaniowe i wsparcie techniczne. Oferowane przez nas rozwiązania Privileged Access Management umożliwiają ograniczenie potencjalnych (świadomych lub nieświadomych) infekcji infrastruktury IT pochodzących od dziesiątek urządzeń wykorzystywanych przez wszystkie te osoby do codziennej pracy.

PAM to także uwierzytelnianie (w tym uwierzytelnianie dwuskładnikowe 2FA), zarządzanie zdalnym dostępem z wykorzystaniem predefiniowanych okien czasowych oraz manualnej autoryzacji, kontroli uruchamianych na systemach aplikacji, usług, skryptów oraz gromadzeniu nagrań wideo i powiązanych z nimi logów sesji. Ponadto PAM to wygodny i bezpieczny sposób na realizację dostępu okazjonalnego, gdy jest potrzebna szybka konsultacja lub pomoc ze strony np. zewnętrznego serwisu producenta danego systemu.

Oferowane przez nas produkty PAM umożliwiają wdrożenie wszystkich wymienionych wyżej funkcjonalności przy jednoczesnym zachowaniu praktyczności i intuicyjności całego zbudowanego rozwiązania.

PASSWORD VAULT

Przechowywanie loginów i haseł do systemów w prywatnych notesach lub w popularnych menedżerach haseł nie odpowiada potrzebom stawianym w organizacjach. Główny problem to aktualizacja zmian między użytkownikami w danych logowania do zarządzanych systemów. Rozwiązania PASSWORD VAULT umożliwiają nie tylko bezpieczne przechowywanie haseł w centralnym repozytorium w sieci, lecz także ich automatyczną rotację, kontrolowanie i logowanie dostępu do nich. Co więcej, integracja z rozwiązaniami typu PAM daje dostęp do wszystkich potrzebnych loginów i pozwala na ich wstrzykiwanie do nawiązywanych sesji zdalnych dzięki czemu można korzystać z poświadczeń nawet ich nie widząc!

-

Cyberbezpieczeństwo OT

-

Networking & Communication

Kontakt

Kontakt

Potrzebujesz więcej informacji? Skontaktuj się z nami.

Jeśli chcesz dowiedzieć się więcej o technologiach sieciowych i ofercie Global One, wypełnij poniższy formularz, a nasz konsultant na pewno się z Tobą skontaktuje.